- Rappels sur les obligations des organismes piratés

- Quelques piratages de grande ampleur en France en 2024

- 02/2024 : piratage de la CAF (Caisse nationale des allocations familiales)

- 03/2024 : piratage de France Travail (ex Pôle Emploi)

- 09/2024 : piratage de Boulanger, Cultura, Cybertek, Truffaut, Grosbill

- 09/2024 : piratage de SFR

- 10/2024 : piratage de Free

- 11/2024 : piratage d'Auchan

- Critiques sur les communications suite aux piratages

- Pour conclure

Piratages en série en France : "soyez vigilants"

Rappels sur les obligations des organismes piratés

Depuis la mise en vigueur du RGPD, le 25 mai 2018, les organismes victimes d'un piratage sont obligés d'en informer la CNIL lorsque le vol porte sur des données à caractère personnel et ceci sous un délai de 72 heures. Cela concerne les organismes établis sur le territoire de l'Union européenne mais aussi ceux dont l'activité cible les résidents européens.

Ils sont également obligés d'informer individuellement les personnes dont les données personnelles ont été détournées lorsque le risque est élevé (à apprécier selon la confidentialité des données, leur sensibilité, les conséquences possibles, le volume de données...).

La notification des personnes concernées doit présenter, au minimum :

- La nature de la violation

- Ses conséquences probables

- Les coordonnées d'une personne à contacter

- Les mesures prises pour remédier à la violation et comment réduire ses conséquences.

Ces éléments sont précisés dans les articles 33 et 34 du RGPD.

Quelques piratages de grande ampleur en France en 2024

L'année 2024 est particulièrement prolifique puisque plusieurs grands acteurs ont annoncé que leurs systèmes avaient subis des violations. Parmi ceux-ci, citons-en quelques-uns, afin d'analyser leurs communications.

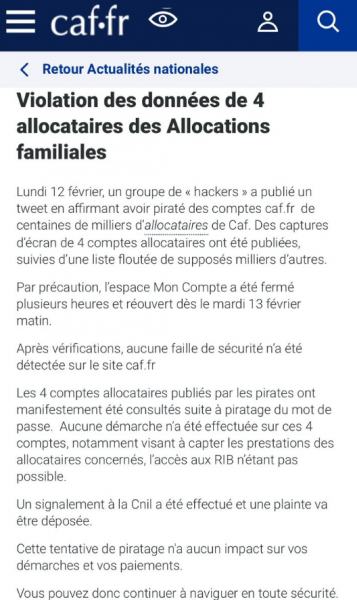

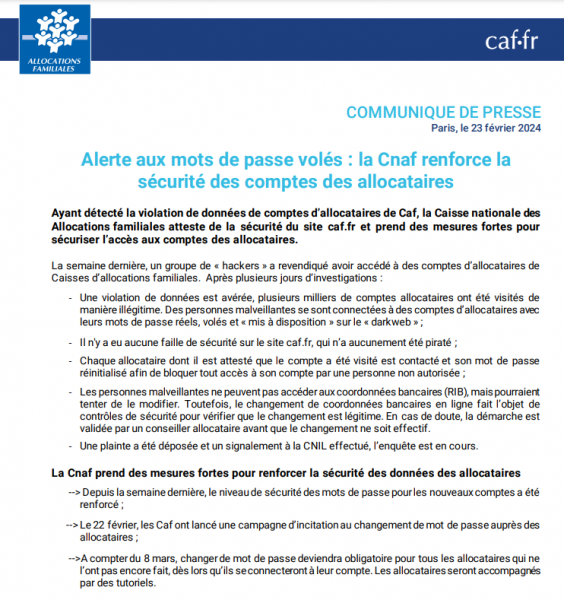

02/2024 : piratage de la CAF (Caisse nationale des allocations familiales)

D'après la CAF, 4 comptes avaient été volés. Les pirates en revendiquaient 600.000. Finalement, la CAF se ravise et annonce que des milliers de comptes sont concernés, et impose le changement des mots de passe pour tous les allocataires, tout en rappelant qu'il n'y a aucune faille sur le site caf.fr.

Quelques mois plus tard, en août, un nouveau piratage des données impliquant 60.000 personnes est annoncé.

|  |

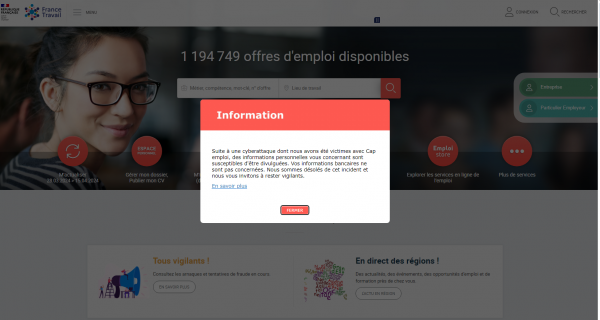

03/2024 : piratage de France Travail (ex Pôle Emploi)

43 millions de comptes portant sur les données des demandeurs d'emploi ont été récupérés : numéros de sécurité sociale, adresses postales et courriels, téléphones...

|  |

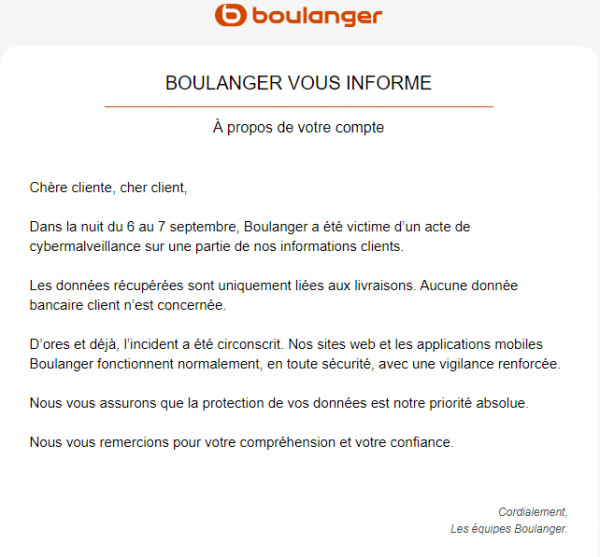

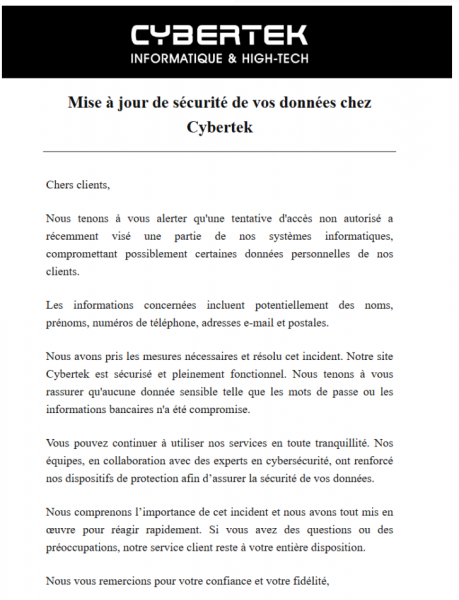

09/2024 : piratage de Boulanger, Cultura, Cybertek, Truffaut, Grosbill

Boulanger : "quelques centaines de milliers de comptes" volés, Cultura : 1,5 millions de comptes.

|  |

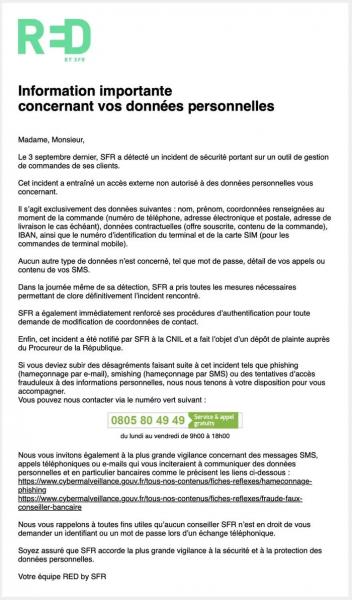

09/2024 : piratage de SFR

50.000 utilisateurs concernés par le vol de leurs coordonnées, offres souscrites, numéros de carte SIM, IBAN...

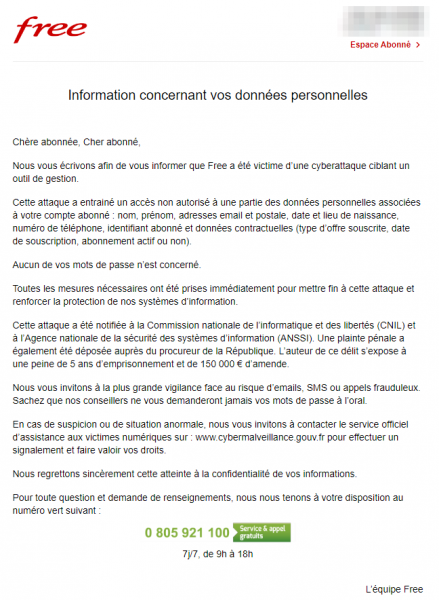

10/2024 : piratage de Free

Pour Free c'est 19 millions de comptes clients, avec des données à jour sur les noms et prénoms, adresses postales, courriels, IBAN, type d'abonnement...

11/2024 : piratage d'Auchan

Auchan se fait voler les données "de quelques milliers de clients" : nom, prénom, email, adresse, téléphone, composition familiale, date de naissance, numéro de carte fidélité, montant de la cagnotte.

Critiques sur les communications suite aux piratages

Il y a plusieurs éléments très gênants dans ces différentes communications :

- Elles parlent "d'incident de sécurité", de "désagrément". Probablement pour atténuer l'importance de ces piratages alors qu'il s'agit de risques élevés (d'où la communication, puisqu'elle est obligatoire lorsque le risque est élévé). Il ne s'agit pas juste d'un désagrément mais d'informations pouvant amener à des conséquences plus importantes, comme l'usurpation d'identité.

- Elles indiquent aussi ce qui n'a pas été volé (le détail des appels, les mots de passe...) mais en sont-elles sûres ? Tout n'est pas forcément tracé en informatique... Et il y a encore cette idée d'atténuation du vol ("les données récupérées sont uniquement liées à..."). Les clients peuvent-ils croire ces affirmations et sur la base de quelles suppositions ?

- Quand on voit que certaines des informations volées sont partagées sur Internet, il y a de quoi se poser la question de l'isolation des données. Elles devraient rester confidentielles, sur le réseau interne, pas être exposées sur Internet, même de façon confidentielle, car justement cela augmente leur probabilité d'être volées.

- Certains organismes annoncent avoir "mis fin à cette attaque" et avoir "pris toutes les mesures nécessaires" : en fait, le vol de données a probablement été réalisé il y a plusieurs semaines ou plusieurs mois et est donc déjà terminé depuis longtemps. Il faudrait plutôt revendiquer avoir bloqué ce processus d'intrusion, mais encore faut-il en avoir déterminé l'origine.

- Il est aussi demandé aux victimes "de rester vigilantes". Ces piratages sont d'une telle ampleur que ces organisations devraient aussi s'appliquer ce conseil, vu que le client n'y est pour rien dans le vol de ces données, en écrivant "Soyons vigilants".

Pour conclure

Que vous soyez ou non concernés par ces vols, il convient surtout de toujours être méfiant face aux emails reçus et de ne jamais cliquer sur les liens proposés par quelque organisme que ce soit. Il est tellement facile :

Que vous soyez ou non concernés par ces vols, il convient surtout de toujours être méfiant face aux emails reçus et de ne jamais cliquer sur les liens proposés par quelque organisme que ce soit. Il est tellement facile :

- de créer une copie d'un site qui ressemble, à s'y méprendre, à l'original, jusque dans le nom du site grâce aux caractères proches dans d'autres langues.

- de préparer un email contenant un lien vers ce faux site, en prétextant un motif banal (livraison d'un colis, virement incorrect...)

- d'envoyer cet email aux véritables clients d'un organisme (en utilisant l'une de ces bases piratées par exemple), en se faisant passer pour quelqu'un d'autre (le champ expéditeur n'apporte aucune fiabilité au destinataire).

Il ne reste plus qu'à attendre que les clients entrent leurs identifiants sur le faux site, à les mémoriser, et à les rediriger vers le vrai site pour ce soit quasiment transparent pour les futures victimes.

Vigilance constante !

| Petite anecdote |

|---|

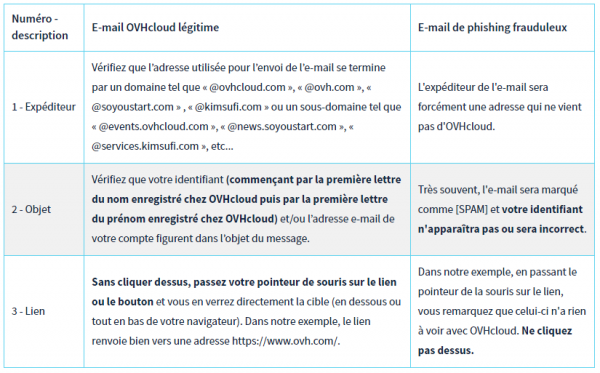

| Les clients OVH reçoivent des emails lors du renouvèlement de leurs noms de domaines Internet ou hébergements web. Depuis quelques temps, beaucoup de clients reçoivent de faux emails, ressemblant en tout point à ceux d'OVH. La parade qu'a trouvé OVH est de faire figurer dans l'email l'identifiant client. Donc, pour savoir si un email provient bien d'OVH, il faut vérifier si l'identifiant client est non présent ou incorrect dans l'email... C'est assez précaire, d'autant plus que si on a une messagerie chez OVH, ils devraient être en mesure de bloquer ces faux emails directement. Le site annonce 3 méthodes de vérification. La 1 et la 3 sont contournables facilement et la 2ème ne le sera plus si la base client est piratée. |

Commentaires

Rechercher sur le site

| | |